العالم يتحول من تطبيقات تقليدية تعتمد على تفاعل المستخدم المباشر الى منظومات تعتمد على وكلاء ذكيين يتصرفون نيابة عن المستخدمين. بروتوكول Agent2Agent المعروف اختصارا A2A طوّرته جوجل ليكون لغة مشتركة تسمح لوكلاء الذكاء الاصطناعي بالتواصل، تفويض المهام، وتنسيق الإجراءات عبر بيئات ومنصات مختلفة. الاعلان الافتتاحي من جوجل يوضح هدف البروتوكول كإطار عمل لتمكين تضافر قدرات الوكلاء عبر مؤسسات ومنتجات متعددة.

ما هو A2A بالضبط؟

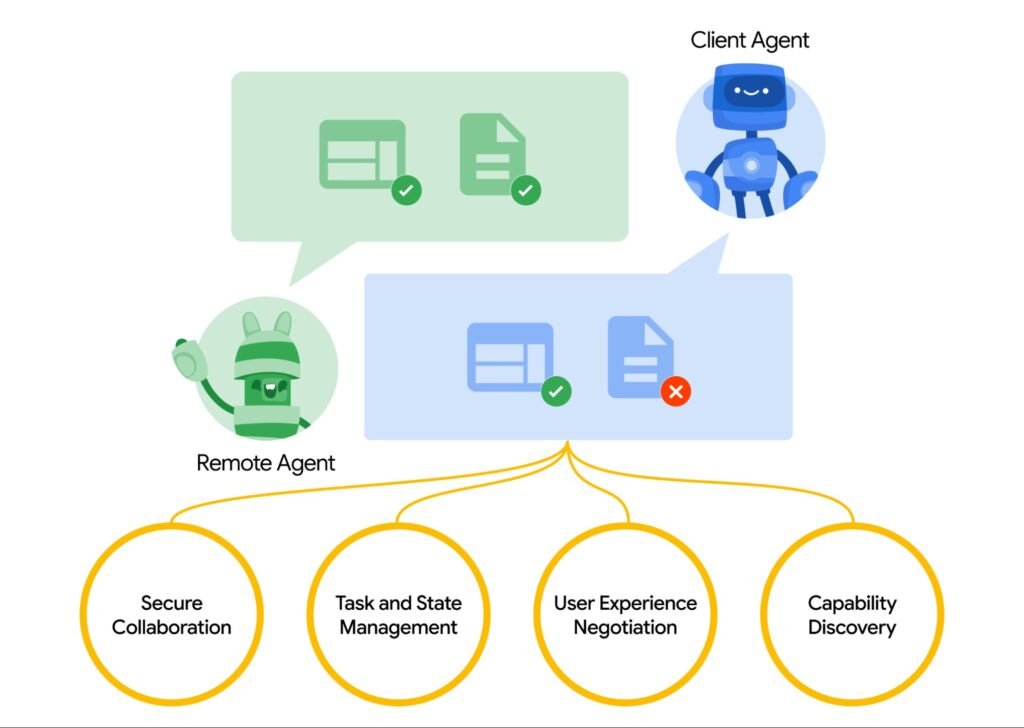

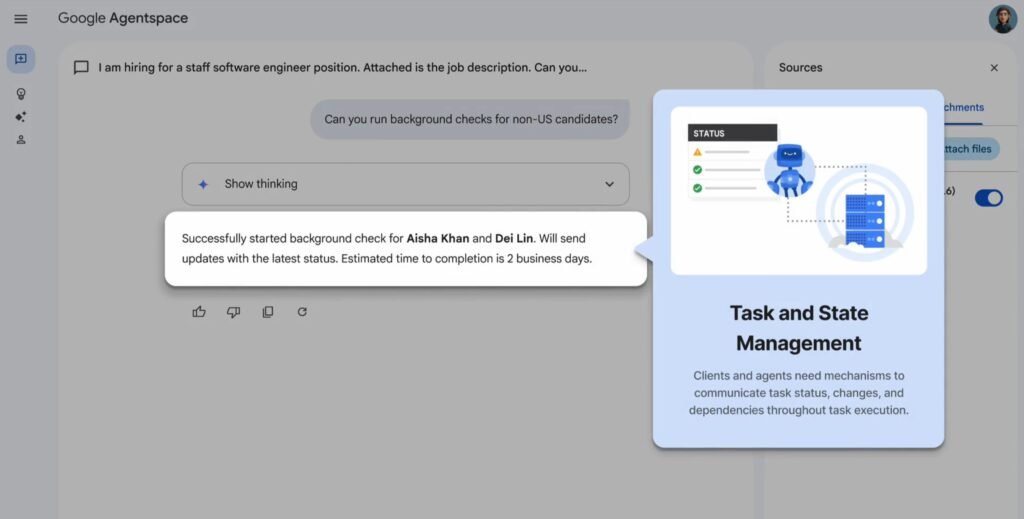

A2A هو بروتوكول مفتوح يحدد صيغة الرسائل، نماذج الاكتشاف، آليات التفويض، وطرق تبادل السياق بين وكلاء مستقلين. الهدف ليس مشاركة “الذاكرة الداخلية” أو نموذج الذكاء الاصطناعي المشغل لوكيل ما، بل مشاركة أوصاف القدرات، الطلبات، النتائج، وحالة التنفيذ بطريقة منظمة تسمح بالتشغيل البيني بين وكلاء من بائعين أو بنى تحتية مختلفة. البروتوكول موجودة كمسودة رسمية توضح الرسائل، نماذج البيانات، وتجريدهما عن التنفيذ الفعلي.

لماذا A2A مهم؟ (لماذا يجب على المهتمين بالتقنية والمتاجر والشركات الانتباه)

- توحيد لغة الوكلاء: بدلاً من حلول مخصصة لكل نظام، A2A يقدم معيارا يمكن أن يخفض تكلفة التكامل ويزيد الابتكار.

- تمكين سيناريوهات متعددة الجهات: وكلاء بائعين مختلفين يمكنهم التعاون مثال: وكيل تسوق يتواصل مع وكيل دفع ووكلاء خدمات الشحن لإنجاز طلب كامل دون تدخل بشري مباشر.

- أثر على التجارة الالكترونية والمؤسسات: دمج A2A مع بروتوكولات تكميلية مثل MCP (Model Context Protocol) وAP2 (Agent Payments Protocol) يسمح ببناء تجارب دفع آمنة ومسؤولة ومعلنة على الانترنت الوكلي.

البنية الفنية الأساسية لـ A2A (بالطريقة التي تهم المطورين والمعماريين)

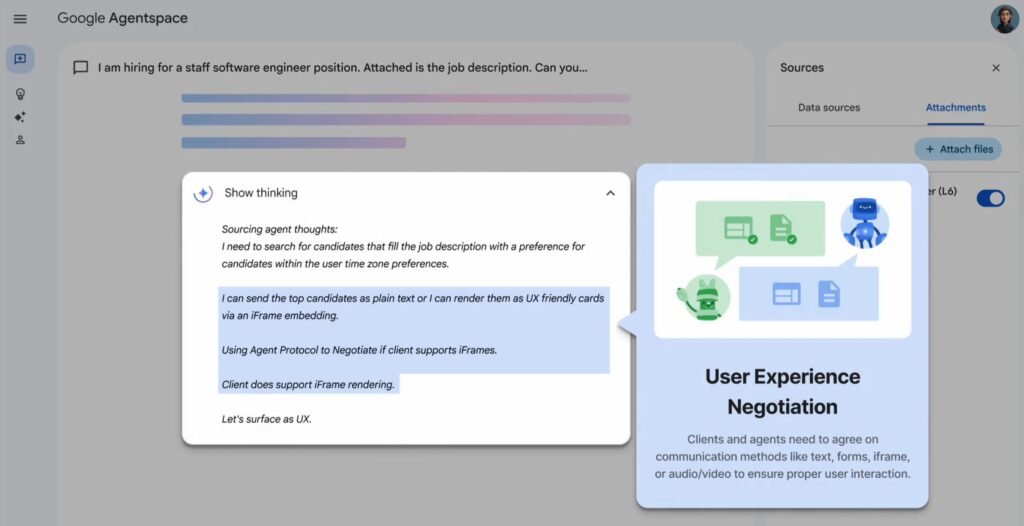

- رسائل معرفة بصيغة قياسية: الرسالة تحتوي على وصف الطلب، الهوية، نطاق القدرات المطلوبة، وحالة الاستجابة. المواصفات تحدد الحقول الإلزامية والاختيارية.

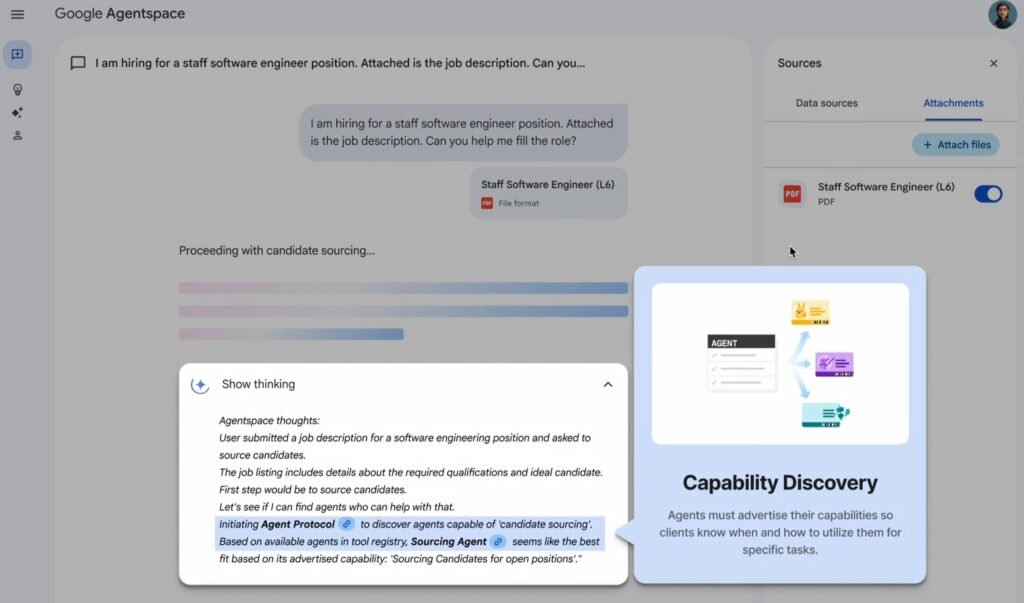

- اكتشاف القدرات (Discovery): وكيل يمكنه نشر قدراته أو الاستعلام عن وكلاء آخرين عبر نقاط نهاية A2A أو دلائل منظمات/سيرفرات خاصة. هذا يمكن توجيه الطلبات للوكيل الأنسب.

- تفويض وصلاحيات: A2A لا يتجاهل الأمان؛ يتعامل مع آليات إثبات الهوية والتفويض (عادة عبر OAuth 2.0 أو آليات مماثلة) لتأكيد أن الوكلاء المصرح لهم فقط يمكنهم تنفيذ أو تفويض مهام حساسة.

- عزل الذاكرة والخصوصية: التصميم التقني يشجع على مشاركة السياق والنتائج دون كشف صريح لذكريات داخلية أو بيانات حساسة غير ضرورية، مما يقلل المخاطر على الخصوصية.

- امتدادات ومكونات اختيارية: البروتوكول يدعم امتدادات تسمح بإضافة وظائف خاصة بالمجال مثل مدفوعات الوكلاء أو عقود الخدمة الموقعة رقميًا.

علاقة A2A ببروتوكولات أخرى: MCP وAP2 واكتمال الرؤية

- MCP (Model Context Protocol): يربط الوكلاء بالأنظمة الخلفية والبيانات (قواعد بيانات، أنظمة تسعير، مخزونات…) بينما A2A يربط الوكلاء ببعضهم البعض. التكامل بينهما يسمح لوكيل أن يطلب من وكيل آخر تنفيذ إجراء واعتماد بيانات من مصدر آمن.

- AP2 (Agent Payments Protocol): بنى على A2A لتمكين المدفوعات المعيارية بين وكلاء أو لتمكين وكلاء من تنفيذ مدفوعات موثوقة نيابة عن المستخدمين، مع آليات تحقق وامتثال. هذا يفتح الباب أمام التجارة القائمة على وكلاء مؤتمتة ولكن مع ضمانات أمان وشفافية.

حالات استخدام عملية وواضحة

- تجربة تسوق آلية: وكيل المستخدم يتعاون مع وكلاء متاجر متعددة، وكيل مقارنة الأسعار، وكيل دفع، وكيل شحن لإتمام عملية شراء شاملة.

- أتمتة عمليات الشركات: وكلاء داخلية للتسعير والاعتمادات والموردين تتبادل طلبات وتعتمد أوتوماتيكيًا المورد الأمثل.

- سلاسل أدوات المحتوى: وكيل انتاج المحتوى يتعاون مع وكلاء تحرير وصياغة ومراجعة حقوق النشر لإنشاء محتوى متعدد الوسائط تلقائيًا.

تحديات ومخاطر يجب الانتباه لها

- الخصوصية وحماية البيانات: حتى مع عزل الذاكرة، تبادل السياق قد يحمل بيانات حساسة؛ يجب تطبيق سياسات تقنينية، تشفير، وحوكمة واضحة.

- الثقة والمساءلة: من يحمل المسؤولية عن أخطاء الوكيل؟ كيف ترجع الأخطاء أو تمنع القرارات الضارة؟ يحتاج النظام الى سجلات قابلة للتدقيق وآليات تقييد.

- المعيارية والاعتماد الطويل الأمد: نجاح A2A يعتمد على اعتماد واسع من الشركات والمطورين؛ المنافسة حول المعايير والمنصات قد تشتت الجهود إن لم تتواجد قيادة موحدة أو حوكمة مفتوحة.

كيف تبدأ كمهندس أو شركة: خارطة طريق تقنية

- قراءة المواصفات الرسمية: ابدأ بمراجعة مستند المواصفات الرسمي لبروتوكول A2A لفهم الرسائل، نماذج البيانات، ومتطلبات الأمان.

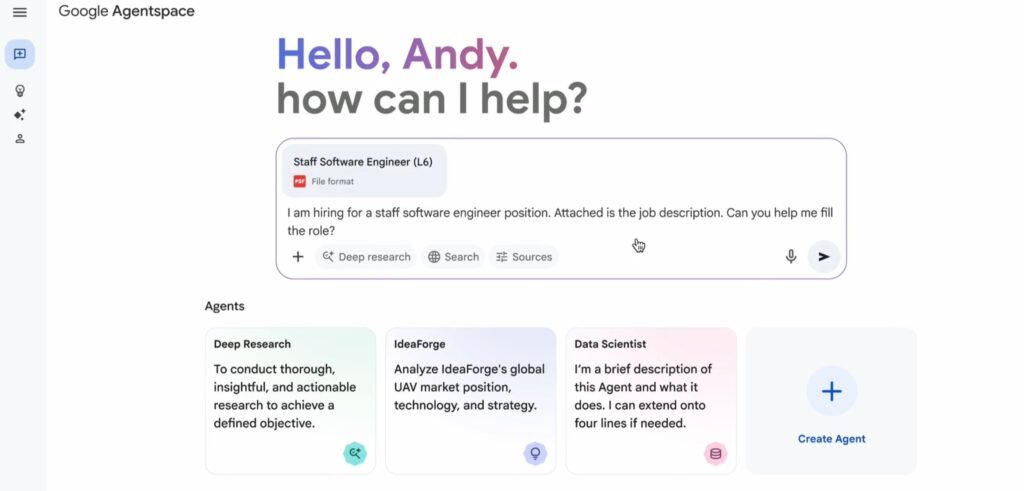

- استكشاف ADK وAgent Engine: جوجل توفر Agent Development Kit (ADK) وأدوات محلية لتجربة وتطوير وكلاء متوافقين مع A2A. هذه الأدوات تسهل اختبار سيناريوهات الاكتشاف والتفويض محلياً.

- زيارة مكتبات المصادر المفتوحة: توجد مشاريع ومجموعات عمل على GitHub تقدم أمثلة مرجعية ومكتبات مساعدة. النظر الى الشيفرات المفتوحة يعطيك تسريعًا في التنفيذ.

- تصميم سياسات الحوكمة: ضمن خطتك الهندسية ضع آليات تسجيل، مراجعة، آليات انصياع (compliance)، وسيناريوهات رفض الوصول أو الحد من الصلاحيات.

- اختبارات امان وخصوصية مكثفة: نفذ اختبارات اختراق وتقييم مخاطر للبيانات المتبادلة والتشفير والهوية.

هل A2A جاهز للإنتاج الآن؟

الحالة الراهنة تشير الى أن A2A نضجتها سريعة: جوجل نشرت الاعلان الرسمي ومواصفات بدائية، وهناك أدوات ومشروعات مفتوحة المصدر تساعد على التجريب، كما أن شركات وشركاء صناعيين بدأوا تبني مكونات مبنية على المفهوم. لكن اعتماد واسع النطاق سيتطلب وقت وتنسيق بين مزودين عدة لبناء شبكة من الوكلاء الموثوقين. باختصار: يمكنك البدء بالتجربة والبناء داخل اختبارات مغلقة أو بيئات تجريبية، لكن الاعتماد التجاري الكامل سيعتمد على نضوج الحوكمة، واعتماد بروتوكولات مساندة مثل AP2 وMCP.

الخاتمة

A2A يمثل خطوة محورية لبناء “انترنت وكيل” حيث تتعاون كيانات ذكية نيابة عن المستخدمين. كمعيار مفتوح يمتلك القدرة على تسريع الابتكار وتجريد التعقيد وراء التكامل بين أنظمة متعددة. لكنه يأتي أيضاً بمسؤوليات تقنية وتشغيلية واضحة: خصوصية، ثقة، وحوكمة. بالنسبة للشركات والمطورين، التوجه الذكي هو البدء بتجارب صغيرة، تبني بنية أمان قوية، والمشاركة في جهود المعايير لضمان أن هذا المستقبل سيكون مفيد وآمن للمستخدمين والمؤسسات على حد سواء.